智慧校园建设脚步迈进,业务系统不断增长、数据量不断增大、开放性越来越高,基于堆砌网络安全设备的传统安全防御体系已经不能应对新形势下的安全隐患,且校园网内部和外部的网络安全风险也在增加,包括数据泄露、未授权访问、勒索病毒攻击、挖矿木马侵扰、师生个人隐私数据问题等。为此,亟需建设一套基于大数据架构的态势感知与安全运营系统。

广东工业大学通过态势感知与安全运营系统的大数据架构、威胁建模、威胁情报、威胁预警、智能检测等核心技术的应用,帮助学校实现持续监测安全态势、精准检测安全威胁、快速响应安全事件和全面掌控安全风险,提升网络安全管理与运营能力整体水平,打造安全运营工作的信息汇聚中心、安全分析中心、安全指挥中心。帮助学校构建集防御、检测、响应于一体的主动防御体系,实现网络安全防御体系从“被动防御”阶段到“主动防御”阶段的转换。

1

态势感知与安全运营系统应用

系统架构设计

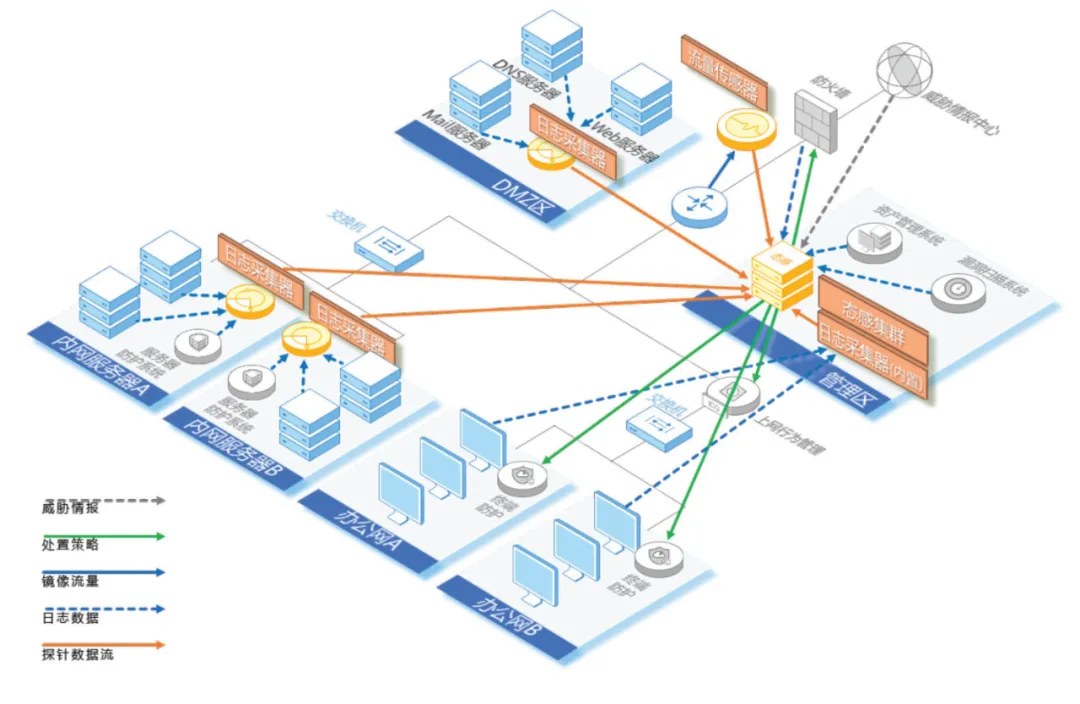

系统采用流量传感器(流量探针)、分布式日志采集器与态势感知分析平台结合的架构。

流量传感器。流量传感器用于对现网流量数据进行流量还原及流量检测,应用在关键流量区域(互联网出口、数据中心边界、重点关注区域等),流量传感器具备数据采集和数据外发能力,能够对数据的采集策略和外发策略进行灵活配置,从而对采集到的网络流量进行安全检测、反病毒、漏洞防护、防间谍软件、IoC情报检测等威胁分析,并将分析后的威胁日志上传至态势感知系统。

日志采集器。日志采集器可以对校园网内各业务应用系统、安全设备、服务器和终端等设备,通过主动采集或被动接收等方式对系统、应用或安全日志进行采集和范式化预处理,方便运维人员或安全分析人员对日志数据流进行实时关联分析和数据分析。

态势感知与安全运营系统。态势感知与安全运营系统基于大数据架构,能够支撑大并发量计算和查询操作。用于存储流量传感器和日志采集器提交的流量日志、威胁日志、设备日志和系统日志,并提供应用交互界面。系统基础应用层的数据检索模块采用了分布式计算和搜索引擎技术对所有数据进行处理,可通过多台设备建立集群以保证存储空间和计算能力的供应。态势感知与安全运营系统架构如图1所示。

图1 态势感知与安全运营系统架构

系统功能设计

态势感知与安全运营系统从下到上分别为:数据采集层(日志采集器和网络流量传感器),存储和检索,业务应用层(资产中心、威胁监测与分析、响应处置、安全管理、监测与报表),态势可视化和系统管理。态势感知与安全运营系统功能架构如图2所示。

图2 态势感知与安全运营系统功能架构

灵活的数据接入。目前学校建设的态势感知产品通过其领先的大数据架构设计,能够对国内外数十家厂商上百种常见设备的日志进行自动解析、过滤、富化、转译和范式化。遇到接入新类型的日志场景,可以由管理员自行通过可视化界面配置日志解析规则和策略,实现对新接入日志的解析。态势感知接入的数据包括网络日志、安全日志、终端日志、业务日志和威胁日志等,支持的采集方式包括Syslog、DB、SNMP、Netflow、API接口、镜像流量、文件等。

精准智能告警分诊技术。智能分诊专利技术由专家经验模型和人工智能模型共同驱动,它能对来自不同设备的告警信息,实现自动过滤误报告警、自动识别精准告警、自动分辨重要告警、自动合并重复告警、自动处置无效告警,并重新分类和进行优先级排序,预置分诊模型可消除80%以上的告警噪声,同时支持根据学校自身业务情况,自主构建符合自身校园网应用的分诊模型,持续运营后可达99%的分诊率,解除分析人员告警疲劳,帮助分析人员快速聚焦高价值威胁,真正做到关键告警不遗漏、无效告警不阻塞,大幅缩减平均检出时长(MTTD)。

多视角安全监测。态势感知提供多维度、多视角的安全监测能力,可以从角色维度、资产维度、威胁维度和安全运营维度等多个维度输出不同的安全监测展示效果。

针对角色维度,系统提供了多种角色视图,方便运营和运维角色在使用过程中快速发现自己所负责的业务范围内的安全威胁并进行协调处置,同时为管理者提供了宏观的态势指挥视图,也为审计角色提供了数据统计与合规报告视图。这种从宏观到微观的视角整体设计,促使安全管理者和运营人员能够借助系统快速协同响应,提升安全处置的工作效率。

模块化的架构设计使态势感知可以像乐高积木一样根据实际的业务需求进行展示视图自定义,用户可以自行选择图表展示效果并进行组合,快速制定更贴合业务场景的数据展示视图。

2

技术亮点

高性能关联分析

在日常安全运营工作中,真正的威胁往往会被淹没在大量未确认的安全事件中,如低危的防火墙、IDS和WAF告警等,而这些告警的分析确认和处置往往令人头疼。传统的安全检测能力主要依托特征库匹配的检测机制,虽然能够有效地检测并拦截普通的低级威胁,但也会产生大量的冗余和误报告警,如果不对安全策略和检测机制进行优化,安全管理人员无法在发生威胁的第一时间判断出哪些威胁造成了严重影响而需要优先处置。

态势感知平台通过基于大数据架构设计的流式关联分析引擎,能够关联多维度数据进行实时分析,对告警进行有效降噪。多维度数据包括多数据来源的日志、威胁情报数据、资产管理数据、资产漏洞数据、关注的IP列表数据、可访问端口列表和可访问域名、URL列表等。

持续的威胁建模

态势感知平台默认预置900多项关联分析规则,提供200多个威胁场景分析,覆盖网络流量传感器、Windows、Linux、防火墙、VPN等多类数据源。在此基础上,还基于各类第三方安全设备的告警、事件和日志,持续输出关联分析规则,以满足不同环境下的专属化威胁场景分析需求。

态势感知平台应用深入挖掘的MITRE ATT&CK战术技术知识库中14种敌方战术和290余种敌方技术,使得态势感知的威胁检测、研判分析、追踪溯源、应急响应等各个能力的建设依托有力的攻防技术和攻防经验。运营过程中,此能力会持续地以规则更新包的形式输出给平台,使平台获得持续的威胁监测能力。

除此之外,态势感知威胁建模团队会持续关注网络重大安全事件,不断地输出威胁预警包,使学校能在重大风险面前及时做出预警和响应动作,以降低风险和损失。

丰富的威胁情报

根据Gartner对威胁情报的定义,威胁情报是某种基于证据的知识,包括上下文、机制、标识、含义和能够执行的建议,这些知识与资产所面临已有的或酝酿中的威胁或危害相关,可为资产相关主体对威胁或危害的响应或处理决策提供信息支持。现有的威胁情报主要是识别和检测威胁的失陷标识,如文件HASH、IP、域名、程序运行路径、注册表项等,以及相关的归属标签。

态势感知平台具备威胁情报领域独有的数据优势和技术优势,将云端海量威胁情报样本作为数据分析来源,使用不同日志数据检测内部主机连接远程C&C服务器,进而发现失陷主机,防止由于失陷带来的数据泄密、系统破坏等关键风险。

平台内置的本地威胁情报可实时升级,配合云端威胁情报分析平台对威胁进行进一步分析,了解攻击者背景信息,以及攻击者的相关网络资源和历史攻击行为,并进行深入追踪。同时,本地威胁情报也应用在多数据关联分析和威胁溯源场景中,能快速提供攻击者上下文信息,提升威胁分析、溯源效率。

先进的机器学习

态势感知平台利用强大的海量数据分析能力对海量数据进行关联分析、情报分析,不拘泥于已有的技术检测手段,同时通过使用机器学习的方法对传统安全问题做到高效检测,并对未知威胁做到有效发现。

机器学习技术的应用,可以降低特征和规则配置的维护成本,同时还能有效地针对各种场景以及事件规律进行预测与适应。但也并非所有安全场景均可直接使用机器学习算法得到结果,机器学习技术往往需要基于要解决的特定问题选择适合的算法,并有针对性地对特征向量进行调整再进行训练,否则会导致大量的误报和似是而非无法解释的结果,进而带来更大的维护灾难。平台基于国内外机器学习安全应用研究提取有效机器学习方法,并不断更新,从而提升检测能力,降低维护成本。

3

功能实例

建立主动的防护体系

通过态势感知平台的信息采集、数据分析及可视化展示技术,强化学校安全态势、校内信息资产状态,完善安全事件分析,加强安全事件追溯能力等。将传统被动防御体系中碎片化的威胁告警、异常行为告警、资产管理等数据结构化,形成高维度的可视化方案,并与学校业务进行有机结合,将全局安全态势以图形化的方式直观呈现,将安全由不可见变为可见,大幅提升信息安全管理效率。

在监测、分析发现威胁后,可以通过态势感知平台的联动处置功能,发送指令给防火墙等安全设备,实现对外网IP进行封禁、对内网IP进行通信阻断等快速响应动作。助力学校实现从“被动防御”阶段到“主动防御”阶段的转换,构建防御、检测、响应于一体的主动防御体系,重点关注持续监测与快速响应能力建设。精准发现复杂威胁

基于传统安全设备存在告警难检测的问题,态势感知与安全运营系统可通过流式关联分析引擎,对多源的日志实现关联分析、行为分析、高级情报检测等多种检测分析,从而快速发现威胁,同时流式分析引擎支持可视化配置,不需要以往门槛较高的关联规则配置,只需要关注威胁的分析原理,然后通过类似VISIO拖拉方式实现规则的创建,最终实现分析无死角、监测无盲区。威胁告警关联分析引擎如图3所示。

图3 威胁告警关联分析引擎

智能分诊解除告警疲劳

对平台中的海量告警进行智能化筛选,快速精准实现告警数据的自动分诊。智能分诊引擎内置专家经验模型和人工智能模型,可基于现场实际业务需求对分诊模型进行调整和编辑。分诊模型可做到开箱即用,初始分诊率可达60%以上,经过现场业务贴合和专家模型优化后,告警的分诊率可达90%以上。

分诊后的告警会归类为“重点关注告警”“低关注告警”“不关注告警”和“未分诊告警”,还会给出具体的分诊依据,通过该模块可以将分析师的精力有效地从低价值告警及误报中解放出来,将工作重心有效地放到高价值事件中去,提升使用者体验。

安全态势可视化

支撑管理人员对网络安全工作的指导与任务分配,态势感知提供可视化能力协助,并对安全状况进行全局性掌控。可集中展示各种不同类型的态势,并支持对地理位置、大屏名称、大屏轮播时间与顺序进行配置。同时可根据实际应用情况从宏观到细节,不断打造符合学校网络安全运营的监测视图,以场景化视角深入挖掘数据价值,有效感知内部风险。

4

总结

通过态势感知与安全运营系统在校园网的应用,系统提供了一个综合性、可持续的方法来管理校园网络安全,确保校园网络和信息资产得到更好的保护,降低各种安全威胁的潜在影响。

通过将技术工具、运营工作、安全管理(组织架构、制度流程)等有机融合,进而覆盖防御、检测、响应、预测、持续监控分析等五个维度,满足自适应安全框架(ASA),持续对安全威胁进行实时动态分析,自动适应不断变化的网络和威胁环境,形成统一安全策略来应对未来更加隐秘、专业的安全威胁,形成可迭代、持续演进的“动态化”网络安全防护体系。

“护童计划”深入实施,加强未成年人个人信息网络保护

“护童计划”深入实施,加强未成年人个人信息网络保护 高考那些事儿 | 今年1335万人参加!教育部:严防试题试卷失泄密

高考那些事儿 | 今年1335万人参加!教育部:严防试题试卷失泄密 微软正式发布 SQL Server 2025 公开预览版:原生支持向量搜索、改进安全性

微软正式发布 SQL Server 2025 公开预览版:原生支持向量搜索、改进安全性 守护个人信息:从“我”开始的安全指南

守护个人信息:从“我”开始的安全指南

精彩评论